冲击波病毒:威胁重现,防护不能松懈

冲击波病毒,这个一度肆虐的计算机病毒,虽然年代久远,但其影响力至今仍让人心有余悸。该病毒利用RPC漏洞进行传播,未打安全补丁的计算机一旦被感染,后果不堪设想。本文将深入剖析冲击波病毒感染后的现象以及专杀方法,帮助用户筑起防护之墙。

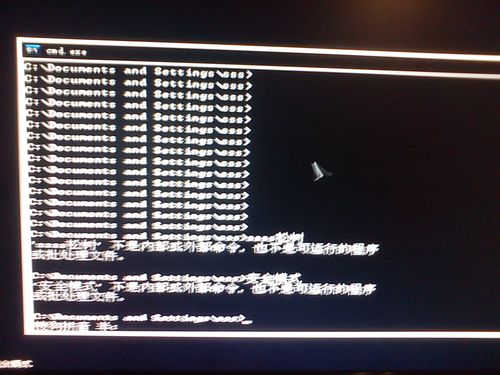

冲击波病毒在感染系统后会占用大量系统资源,导致计算机性能急剧下降。更甚者,会弹出RPC服务终止的对话框,系统反复重启,严重影响日常工作。邮件收发、文件复制、网页浏览等功能也会受到限制。DNS和IIS服务遭到非法拒绝,使得网络服务陷入瘫痪。

冲击波病毒具有以下显著特征:

- 病毒会在window目录下复制自身,命名为msblast.exe。

- 在系统中建立一个名为“BILLY”的互斥量,确保病毒只存活在内存中。

- 在内存中建立一个名为“msblast.exe”的进程,这是活的病毒体。

- 修改注册表,添加启动项以实现每次开机时自动运行病毒。

- 病毒体内包含一段文本信息,对微软及其软件提出责难。

- 以20秒为间隔检测网络状态,一旦可用便在本地的UDP/69端口上建立tftp服务器,并发动攻击传播。

- 搜索子网IP地址,随机生成攻击地址进行攻击。

- 若攻击成功,则监听TCP/4444端口作为后门,绑定cmd.exe,并回连发起攻击的主机,传输病毒文件并运行。

- 若攻击失败,可能导致未打补丁的Windows系统RPC服务崩溃,Windows XP系统可能自动重启。

- 在8月之后或15日之后的日期向微软更新站点发动拒绝服务攻击。

面对如此狡猾的病毒,我们该如何应对?以下提供两种清除方案:

一、DOS环境下清除:

- 使用DOS系统启动盘启动计算机,进入C盘的操作系统目录。

- 查找并删除病毒文件msblast.exe。

二、在安全模式下清除:

- 启动系统后进入安全模式。

- 搜索C盘,查找并删除msblast.exe文件。

- 正常启动计算机即可。

当然,仅仅依靠手动清除并不足以防范病毒的再次入侵。因此,及时给系统打补丁也是关键步骤。用户应访问微软网站下载相应的系统补丁程序,确保系统得到全面保护。

总结:冲击波病毒虽然威胁巨大,但只要我们掌握了正确的清除方法和防护措施,就能有效抵御其侵害。希望本文能为您筑起一道坚实的防线,确保计算机安全无虞。

未经允许不得转载:免责声明:本文由用户上传,如有侵权请联系删除!

随码网

随码网

最新评论

这个文章解决了我多年在编程语言的看法,很中肯

这里可以学到前端,后端,大数据,AI技术,赞

这个站真不错,包括前端,后端,java,python,php的等各种编程语言,还有大数据和人工智能教程

vue,angular,C++和其他语言都有相关的教程

这个站我能学到python和人工智能相关的经验